امروزه، با رشد روزافزون اطلاعات و گسترش شبکههای کامپیوتری، حفاظت از اطلاعات کاربران و سیستمها از اهمیت بیشتری برخوردار است. با گسترش اطلاعات، بر تعداد افرادی که به عنوان هکر قادرند اطلاعات موردنیاز خود را از طریق شبکه مشاهده، بررسی و جمعآوری کنند، افزوده میشود. ضمن آنکه شیوههای مختلفی برای نفوذ به شبکه وجود دارد که از جمله آن میتوان به تکنیک Phishing اشاره کرد. به کمک این تکنیک زمینه برای حمله و نفوذ به شبکه به کمک استخراج نقاط ضعف شبکه فراهم میگردد. بهکارگیری فایروال، آنتیویروس و IDS/IPS از جمله روشهایی است که به جلوگیری از نفوذ شبکه ، توسط سازمانها اجرا میشود. اما حتی این ابزارها نیز نمیتوانند حملات سایبری را به طور کامل شناسایی کنند و از وقوع آنها جلوگیری نمایند. در کنار استفاده از این ابزارها لازم است آگاهیرسانی نیروهای انسانی که از شبکه استفاده میکنند به طور مداوم صورت بگیرد و در ضمن ابزارهایی که در زیرساخت استفاده میشوند نیز پیوسته بهروزرسانی شود. افزون بر این موارد، این امکان وجود دارد که بعضی از سازمانها دارای توان مالی و نیز نیروی فنی کارآمد برای نگهداری تجهیزات و نیز ارائه سرویسهای نظارت و کنترل شبکه نباشند. در این مرحله نیاز به یک راهکار منطقی برای متمرکزکردن تمامی نیروها و امکانات برای انجام فرایندهای دفاع سایبری داریم.

مرکز عملیات امنیت چیست و چه کاربردی دارد؟

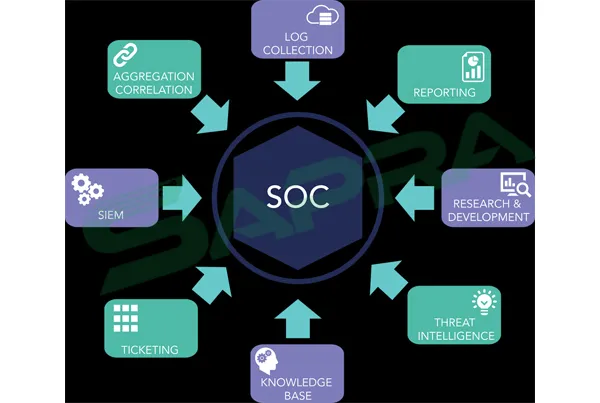

مرکز عملیات امنیت یا SOC (Security Operations Center)، بخشی کلیدی از ساختار امنیت اطلاعات در سازمانهاست که وظیفهی پایش مداوم، تحلیل رویدادهای امنیتی و پاسخگویی سریع به تهدیدات سایبری را بر عهده دارد. این مرکز بهصورت ۲۴ ساعته فعالیت میکند تا از دادهها، شبکهها، سیستمها و داراییهای اطلاعاتی در برابر نفوذ، بدافزار، نشت اطلاعات و سایر حملات محافظت کند.

SOC معمولاً متشکل از تیمی تخصصی شامل تحلیلگران امنیت، مهندسان امنیت، مدیر SOC و ابزارهای پیشرفتهای مانند SIEM، EDR و Threat Intelligence است. این تیم با جمعآوری و بررسی لاگها، تحلیل رفتار کاربران، و ارزیابی تهدیدات، وضعیت امنیتی سازمان را در لحظه بررسی میکند و در صورت وقوع حادثه، اقدامات لازم را انجام میدهد.

کاربرد SOC تنها به شناسایی حملات محدود نمیشود؛ بلکه در پیشگیری، کاهش خسارت، پیگیری قانونی و همچنین تطبیق با استانداردهای امنیتی بینالمللی (مانند ISO 27001، GDPR و NIST) نیز نقش دارد. در فضای امروز که تهدیدات سایبری بهطور پیوسته در حال رشد و پیچیدهتر شدن هستند، راهاندازی یا برونسپاری مرکز عملیات امنیت دیگر یک انتخاب نیست، بلکه یک ضرورت برای محافظت از اعتبار، اطلاعات و سرمایهی دیجیتال سازمان است.

سرویسهایی که توسط SOC به عنوان سایت متمرکز سیستم نظارت امنیت و مدیریت شبکه ارائه میشود عبارتند از:

- مدیریت در لحظه رویدادها و وضعیت حوادث

- نظارت منطبق بر سیاستهای سازمان و استانداردها

- مدیریت کانفیگ و تنظیمات

- ارزیابی ریسک و آسیبپذیری

- ارزیابی آسیبها و مباحث قانونی

- پاسخگویی سریع به حوادث

- طرح تداوم کسب و کار

SOC چیست و چرا نقش کلیدی در امنیت اطلاعات دارد؟

SOC مخفف عبارت Security Operations Center بهمعنای «مرکز عملیات امنیت» است. این مرکز بهصورت متمرکز طراحی میشود تا تمامی فعالیتهای مربوط به پایش امنیت سایبری، تشخیص تهدیدات، و واکنش به حملات در یک واحد هماهنگ انجام گیرد.

در ساختار فناوری اطلاعات سازمانها، امنیت اطلاعات یکی از مهمترین اولویتهاست. با افزایش پیچیدگی تهدیدات و حملات سایبری، دیگر استفاده از فایروال یا آنتیویروس بهتنهایی کافی نیست. در این شرایط، SOC نقش «اتاق کنترل» امنیت را ایفا میکند؛ جایی که تمام دادههای شبکه، سیستمها، کاربران و تجهیزات بررسی میشوند تا کوچکترین رفتار مشکوک شناسایی و پیش از ایجاد آسیب، مهار گردد.

اهمیت SOC در این است که سازمان را از وضعیت «واکنشی» به وضعیت «پیشگیرانه» در حوزه امنیت میبرد. یعنی بهجای اینکه فقط در زمان حمله واکنش نشان دهد، با تحلیل مداوم رفتارها، لاگها و هشدارها، تهدیدات را پیشبینی و از وقوع آنها جلوگیری میکند. این موضوع بهویژه برای کسبوکارهایی که با اطلاعات حساس، تراکنشهای مالی یا دادههای مشتریان سروکار دارند، اهمیت دوچندان پیدا میکند. در نهایت، SOC به سازمانها کمک میکند تا علاوه بر حفظ امنیت در لحظه، به استانداردهای بینالمللی امنیت اطلاعات پایبند باشند و در برابر تهدیدات جدید، واکنش سریع و مؤثری داشته باشند.

وظایف اصلی یک مرکز SOC در سازمانها

مرکز عملیات امنیت (SOC) مجموعهای از وظایف کلیدی را در راستای حفظ امنیت اطلاعات سازمان انجام میدهد. این وظایف بهصورت پیوسته و ۲۴ ساعته توسط تیم متخصص امنیت اطلاعات پیگیری میشوند تا از بروز تهدیدات سایبری و آسیب به داراییهای دیجیتال جلوگیری شود.

از جمله مهمترین وظایف SOC میتوان به موارد زیر اشاره کرد:

- پایش مداوم شبکه و سیستمها: جمعآوری دادهها از نقاط مختلف شبکه، بررسی لاگها و شناسایی رفتارهای غیرمعمول

- تشخیص تهدیدات و حملات: شناسایی نفوذها، بدافزارها، حملات فیشینگ، باجافزار و سایر تهدیدات امنیتی

- واکنش سریع به حوادث امنیتی: تجزیه و تحلیل حملات و انجام اقدامات لازم برای مهار، پاکسازی و بازیابی سیستمها

- مدیریت هشدارها و گزارشها: اولویتبندی و تحلیل دقیق هشدارهای امنیتی بهمنظور تمرکز بر موارد مهم

- ارزیابی آسیبپذیریها: شناسایی نقاط ضعف سیستم و ارائه راهکارهای اصلاحی

- مستندسازی و گزارشدهی: ثبت وقایع، تحلیلها و اقدامات انجامشده برای استفاده در آینده و رعایت الزامات قانونی و استانداردها

یک SOC موفق، صرفاً بر واکنش به تهدیدات تمرکز نمیکند بلکه با نگاه تحلیلی و آیندهنگر، به پیشگیری و افزایش بلوغ امنیتی سازمان نیز کمک میکند. همافزایی بین ابزارهای هوشمند امنیتی و نیروی انسانی متخصص، کلید موفقیت در عملکرد این مرکز است.

مزایای استفاده از SOC برای کسبوکارها

استفاده از مرکز عملیات امنیت (SOC) مزایای قابلتوجهی برای سازمانها و کسبوکارها به همراه دارد، بهویژه در شرایطی که تهدیدات سایبری هر روز پیچیدهتر و گستردهتر میشوند. حضور یک SOC فعال، بهمعنای ایجاد یک لایه دفاعی قدرتمند و دائمی در برابر حملات دیجیتال است.

- یکی از اصلیترین مزایای SOC، پایش دائمی امنیت است. این مرکز بهصورت ۲۴ ساعته تمامی فعالیتهای شبکه و سیستمها را زیر نظر دارد و کوچکترین تهدید را در لحظه شناسایی میکند. همین موضوع باعث میشود زمان واکنش به تهدیدات به حداقل برسد و از گسترش حملات جلوگیری شود.

- مزیت دیگر، کاهش ریسکهای امنیتی در سطح کل سازمان است. با تحلیل دادههای امنیتی و شناسایی الگوهای خطرناک، SOC میتواند تهدیدات احتمالی را پیش از آنکه به حمله تبدیل شوند، شناسایی و خنثی کند.

- همچنین SOC نقش مهمی در کاهش هزینههای ناشی از نقض امنیتی دارد. شناسایی سریع، مستندسازی دقیق، و بازیابی بهموقع سیستمها میتواند از خسارات سنگین مالی، حقوقی و اعتباری جلوگیری کند.

- سازمانهایی که از SOC استفاده میکنند، در زمینه تطابق با استانداردها و الزامات قانونی نیز مزیت دارند. این مراکز معمولاً بر اساس چارچوبهایی مثل ISO 27001، NIST و GDPR فعالیت میکنند و گزارشهای لازم را بهصورت ساختارمند تولید مینمایند.

- در نهایت، بهرهگیری از SOC سطح آگاهی امنیتی در سازمان را ارتقاء میدهد، همکاری بین واحدهای فناوری اطلاعات و امنیت را تقویت میکند و فضای کاری ایمنتری برای فعالیتهای دیجیتال فراهم میسازد.

اجزای اصلی مرکز عملیات امنیت

مرکز عملیات امنیت از بخشهای مختلفی تشکیل شده که هر کدام نقش مشخصی در حفاظت از زیرساخت اطلاعاتی دارند:

- یکی از اجزای اصلی، تیم تحلیلگران امنیت است. این افراد وظیفه بررسی هشدارها، تحلیل رفتارهای مشکوک و پاسخ به تهدیدات را بر عهده دارند.

- مدیر SOC مسئول هماهنگی فعالیتها، مدیریت فرآیندها و تضمین عملکرد صحیح مرکز است.

- پلتفرم SIEM یا سیستم مدیریت اطلاعات و رویدادهای امنیتی، ابزار اصلی برای جمعآوری، تحلیل و مانیتورینگ لاگها و دادههای سیستم است.

- سیستمهای پاسخ به حادثه (IR)، فرآیندهای مقابله با حملات را تعریف کرده و امکان واکنش سریع را فراهم میکنند.

- در کنار این موارد، تجهیزات زیرساختی مانند سرورها، ابزارهای پایش شبکه، سیستمهای ذخیرهسازی و پلتفرمهای تهدیدشناسی نیز از اجزای حیاتی SOC بهشمار میآیند.

انواع مدلهای پیادهسازی SOC در سازمانها

پیادهسازی SOC بسته به اندازه سازمان، بودجه و سطح نیاز امنیتی، میتواند در قالبهای مختلف انجام شود:

- SOC داخلی رایجترین مدل در سازمانهای بزرگ است. در این روش، تیم امنیتی، زیرساخت و ابزارها بهطور کامل در داخل مجموعه مستقر میشوند.

- در مدل SOC برونسپاریشده (Outsourced)، تمام یا بخشی از عملیات امنیتی به یک شرکت متخصص واگذار میشود. این مدل برای سازمانهای کوچکتر مقرونبهصرفهتر است.

- نوع دیگر، SOC ترکیبی (Hybrid) است. در این ساختار، بخشی از کارها در داخل سازمان انجام میشود و بخشهایی مانند مانیتورینگ یا تحلیل پیشرفته به ارائهدهندگان بیرونی سپرده میشود.

- در سالهای اخیر، مدل SOC بهعنوان سرویس (SOCaaS) نیز مورد توجه قرار گرفته است. در این روش، سازمان بدون راهاندازی تجهیزات داخلی، از طریق اینترنت به خدمات یک مرکز SOC دسترسی دارد.

انتخاب مدل مناسب بستگی به اهداف، منابع و میزان ریسکپذیری سازمان دارد.

SOC بهعنوان سرویس (SOC as a Service) چیست؟

SOC as a Service یا SOC بهعنوان سرویس، مدلی از ارائه خدمات امنیتی است که به سازمانها اجازه میدهد بدون نیاز به ایجاد زیرساخت فیزیکی، از امکانات یک مرکز عملیات امنیت بهرهمند شوند. در این روش، یک شرکت ارائهدهنده تخصصی، خدمات مانیتورینگ، تحلیل تهدیدات و پاسخ به حوادث را بهصورت ابری و از راه دور ارائه میدهد.

این مدل برای سازمانهایی که منابع کافی برای راهاندازی SOC داخلی ندارند، گزینهای اقتصادی و منعطف است. SOC بهعنوان سرویس معمولاً بهصورت اشتراکی و با ابزارهای پیشرفته مانند SIEM، Threat Intelligence و سیستمهای هشداردهنده ارائه میشود. مزیت اصلی این مدل، کاهش هزینههای اولیه، سرعت راهاندازی، و دسترسی به تخصص بهروز در حوزه امنیت اطلاعات است.

تفاوت SOC و NOC در زیرساختهای فناوری اطلاعات

SOC و NOC دو واحد کلیدی در زیرساخت فناوری اطلاعات هستند، اما وظایف و اهداف آنها کاملاً متفاوت است:

SOC بر امنیت تمرکز دارد. این مرکز وظیفه شناسایی، تحلیل و پاسخ به تهدیدات امنیتی را بر عهده دارد. هدف آن محافظت از دادهها و سیستمها در برابر حملات سایبری است. در مقابل، NOC یا مرکز عملیات شبکه، مسئول پایش و حفظ عملکرد صحیح شبکه و زیرساختهای IT است. تمرکز آن روی پایداری، دسترسپذیری و سلامت تجهیزات است، نه مسائل امنیتی. در حالی که SOC به رفتارهای مشکوک و حوادث امنیتی واکنش نشان میدهد، NOC بیشتر به قطعیها، افت عملکرد و مشکلات فنی پاسخ میدهد. هماهنگی بین SOC و NOC برای حفظ امنیت و عملکرد یکپارچه سیستمها ضروری است.

نقش تیم مانیتورینگ در عملکرد مؤثر SOC

تیم مانیتورینگ ستون اصلی در مرکز عملیات امنیت محسوب میشود. این تیم مسئول رصد ۲۴ ساعته فعالیتهای شبکه و سیستمها است. تحلیلگران مانیتورینگ با بررسی لاگها، هشدارها و رفتارهای غیرعادی، تلاش میکنند تهدیدات را در همان لحظات اولیه شناسایی کنند. آنها با استفاده از ابزارهایی مانند SIEM، رفتار کاربران، ترافیک شبکه و پیامهای هشداردهنده را تحلیل کرده و در صورت مشاهده هرگونه مورد مشکوک، فرآیند پاسخ به حادثه را آغاز میکنند.

تجربه، دقت و سرعت واکنش در این تیم، نقش تعیینکنندهای در جلوگیری از گسترش حملات و کاهش خسارت دارد. هماهنگی کامل تیم مانیتورینگ با سایر بخشهای SOC، از جمله تحلیلگران ارشد و مدیر امنیت، برای موفقیت عملیات ضروری است.

چگونه یک SOC حرفهای طراحی و راهاندازی میشود؟

راهاندازی یک SOC حرفهای نیازمند برنامهریزی دقیق، منابع انسانی متخصص و زیرساخت فنی مناسب است.

- اولین مرحله، تحلیل نیازهای امنیتی سازمان است. باید مشخص شود چه نوع دادههایی نیاز به محافظت دارند و چه تهدیداتی محتمل هستند.

- در مرحله بعد، انتخاب ابزارهای فنی مانند SIEM، سیستمهای مدیریت لاگ، و پلتفرمهای تحلیل تهدید ضروری است. این ابزارها باید متناسب با مقیاس و ساختار شبکه سازمان انتخاب شوند.

- چیدمان تیم امنیتی نیز نقش مهمی دارد. یک SOC مؤثر نیاز به تحلیلگران سطح یک، دو و سه، مدیر امنیت، و تیم پاسخ به حادثه دارد.

- ایجاد فرآیندهای مستند برای مانیتورینگ، پاسخ به حادثه، گزارشدهی و ارزیابی عملکرد از دیگر گامهای کلیدی است.

- در نهایت، آموزش مستمر، ارزیابی دورهای و بهروزرسانی تجهیزات، به حفظ کیفیت عملکرد SOC در بلندمدت کمک میکند.

طراحی مرکز عملیات امنیت (SOC)

متدولوژیهای گوناگونی برای طراحی مراکز عملیات امنیت شبکه مطرح شده است. تمامی این تکنیکها مبتنی بر تلفیق فناوری روز، نیروی انسانی، فرایندهایی که در SOC انجام میشود، است. فرایندهایی که در مرکز فعالیت SOC انجام میشود عبارتند از:

- برنامهریزی منظم

- طراحی مناسب

- پیادهسازی و اجرا

- عملیاتی نمودن و توسعه مرکز

پس از انجام فرایندهای فوق، نوبت به گام بعدی در طراحی مرکز عملیات امنیت شبکه میرسد. در این مرحله از ابزارها و معیارهایی برای ارزیابی سرویسهای ارائه شده استفاده میشود. این ابزارها عبارتند از:

- زمان

- هزینه

- ارتباطات

- آیندهنگری

- ریسکهای موجود در راهاندازی SOC

نکته حائز اهمیت در طراحی SOC، این است که میبایست طوری انجام شود که انعطافپذیر باشد و با توجه به نیازهای مشتریان و خدماتی که موردنظر ایشان است، راه حل متناسب برای مدیریت SOC ارائه داد.

SIEM (Security Information and Event Management) سیستمی است که در مرکز عملیات امنیت شبکه نقش مرکزی اصلی را به عهده دارد و شامل دو قسمت زیر است:

- مدیریت رخدادها که توسط SEM(Security Event Management) به صورت Real time انجام میشود.

- مدیریت وقایع که توسط SIM (Security Information Management) به صورت Historical صورت میگیرد.

ساختار مرکز عملیات امنیت چگونه است؟

به طور کلی راهاندازی مرکز عملیات امنیت (SOC) مزایای زیر را برای سازمان به دنبال دارد:

- دیدی با جزئیات کامل نسبت به تمامی مواردی که در حوزه امنیت قرار میگیرد، در اختیار شماست.

- برای مدیریت واحد به صورت مرکزی میتوان یک پنل اختصاصی پیادهسازی نمود.

- امکان شناسایی رخدادهای امنیتی فراهم میشود.

- میتوانید رخدادها را آرشیو نمایید.

- ارائه تجزیه و تحلیل جامع و یکپارچه و هوشمندانه امکانپذیر میشود.

- بعد از دریافت گزارشهای متنوع، میتوانید اقدام لازم برای رفع مشکلات را انجام دهید.

چرا به مرکز عملیات امنیت (SOC) نیازمندیم؟

با وجود مزایای گفتهشده، لازم است بدانید که راهاندازی مرکز عملیات امنیت برای سازمان هزینه خواهد داشت ضمن آنکه نگهداری از آن نیز نیازمند وجود نیروی متخصص است. بنابراین سازمانها باید برای راهاندازی مرکز عملیات امنیت شبکه دلایل کافی داشته باشند. این دلایل میتواند موارد زیر را شامل شود:

- محافظت از اطلاعات مهم و حساس

- انطباق با قوانین صنعتی از جمله PCI DSS

- انطباق با قوانین دولتی از جمله CESG GPG53

با توجه به آنچه گفته شد، راهاندازی مرکز عملیات امنیت شما را از خرید آنتیویروس، فایروال و سیستمهای تشخیص نفوذ بینیاز نمیکند، بلکه با راهاندازی این مرکز ساختاری برای اثربخشی بیشتر این راهکارهای امنیتی فراهم میشود.

نحوه کارکرد مرکز عملیات امنیت

وظیفه فایروالها، مسدود کردن تهدیدات امنیتی در لبه شبکه است و امنیت کاربران نیز به کمک آنتیویروسهای معتبر تأمین میشود، با این حال این راهحلها زمانی که به صورت مجزا به کار گرفته میشوند و دیتای حاصل از آنها یکپارچه و تحلیل نمیشود، بعد از وقوع حمله ،برای جمعآوری لاگها زمان زیادی صرف خواهد شد. بدیهی است که این زمان طولانی، برای سازمان ضرر مالی به دنبال دارد و حتی در مواقعی میتواند به آبروی سازمان لطمه وارد کند. ضمن آنکه تشخیص تهدیدات حملات پیشرفته و هوشمند نیز زمانبر خواهد بود و حتی این امکان وجود دارد که شناسایی نشوند که خود این موضوع نیز در نهایت زیانهای مالی بسیاری را به سازمان وارد میکند. بنابراین صرف زمان و هزینه برای اینکه یک مرکز عملیات امنیت اصولی در سازمانهاو ارگان راهاندازی شود، ضروری به نظر میرسد.

مراحل راهاندازی SOC

- تعیین وظایف مرکز عملیات امنیت

- مهیا نمودن زیرساخت مناسب

- شناسایی افراد متخصص و مناسب برای تیم SOC

تیم امنیتی از تحلیلگران امنیتی، مدیر SOC و نیز مهندسان امنیت تشکیل میشود که در زمینه مهندسی معکوس، آناتومی بدافزار و تشخیص نفوذ، پیوسته در حال یادگیری و آموزش هستند. بهرهمندی از مهارتهای مدیریتی و نیز تجربه کافی در زمینه مدیریت بحران قوی، از جمله مهارتهایی است که در کنار مهارتهای امنیتی، برای یک مدیر SOC ضروری است.

- طراحی و گسترش استراتژی مرکز عملیات امنیت

- ایجاد فرآیندها، شیوهها و نیز آموزشهای لازم

- یافتن راهکار حفاظتی مناسب برای Endpoint های سازمان و نیز حفظ و گسترش آن

تجهیزات لازم برای راهاندازی مرکز عملیات امنیت

برای راهاندازی SOC به طور معمول به تجهیزات زیر نیاز خواهید داشت:

- فایروال

- پلتفرمهای هوشمندشناسایی تهدیدها (TIPs)

- SIEM مانند اسپلانک

- تجهیزات امنیتی نقاط پایانی سازمان از جمله Kaspersky Endpoint Security

- تکنولوژی SOAR به عنوان مثال Splunk Phantom

ساپراصنعت، با تکیه بر سالیان متمادی تجربه فعالیت در حوزه امنیت شبکه، و نیز با همراهی نیروهای متخصص و آموزشدیده خود، این اطمینان را به مشتریان عزیز میدهد که میتواند در راهاندازی و نگهداری مرکز عملیات امنیت شبکه سازمانی شما، گام به گام همراه شما باشد.

برای دریافت مشاوره رایگان و تخصصی خرید سرور HP و سایر تجهیزات شبکه میتوانید با کارشناسان ساپراصنعت در تماس باشید.