آنچه محصولات امنیتی فورتینت / Fortinet را منحصر به فرد میسازد، ترکیب پردازندههای امنیتی ASIC و سیستمعامل FortiOS است که همزمان تأمین امنیت را تضمین می نماید، از قابلیت مقابله هوشمندانه با تهدیدات برخوردار بوده و بهطرز چشمگیری بهرهوری را افزایش میدهد، قابلیت نظارت و کنترل بیشتر را با سهولت مدیریت برای کاربران تجهیزات و سرویسهای امنیتی خود، فراهم میسازد .

فایروالهای فورتی نت (Fortinet)

در میان شرکتهای ارائهدهنده تجهیزات امنیتی در دنیا، فورتینت (Fortinet) بدون شک یکی از بهترینها محسوب میشود. فورتینت هدف خود را ارائه کارآمدترین و نوآورانهترین سیستم امنیت شبکه برای تأمین امنیت و نیز سهولت در زیرساختهای شما تعریف کرده است. تجهیزات امنیتی شبکه و همچنین لایسنس سرویسهای امنیتی برای کسبوکارها، دیتاسنترها، شرکتها، دفاتر توزیع و MSSPها توسط فورتینت ارائه میشود. فورتینت (Fortinet) ادعا میکند که نوآوریهای پشت هم در ASICهای معمولی، تجهیزات سختافزاری، نرمافزار شبکه، قابلیتهای مدیریتی و نیز تحقیقات امنیتی فراهم میکند که این موضوع باعث جلب رضایت و نیز توسعه مشتریان زیادی شده است.

بناینگذار فورتینت (Fortinet) فردی به نام Ken Xie، بناینگذار و مدیرعامل NetScreen،ِ است که در سال 2000 تأسیس گردید. رهبری و مدیریت آن متشکل از تیمی بسیار قوی و در ارتباط با شبکه و امنیت بسیار با تجربه است. دفتر اصلی فورتنت (Fortinet) در کالیفرنیا واقع شده است و این کمپانی قدرتمند شعب فراوان در همهجای دنیا دارد. در ایران نیز بعضی از شرکتهای معتبر به عنوان نماینده فروش فورتینت (Fortinet) به فعالیت مشغولند. ساپراصنعت به عنوان نماینده فروش فورتینت (Fortinet) سالیان متمادی است که با تأمین تجهیزات امنیتی شبکه و نیز خدمات نرمافزاری فورتینت، خوشبختانه موفق شده که رضایت مشتریان خود را جلب نماید و در تمامی مراحل، از تأمین تا نصب، نگهداری، تعمیر و پشتیبانی با بهرهگیری از تیمی متخصص و آموزشدیده همراه عزیزان باشد.

فورتینت ؛ یکی از برترین کمپانیهای ارائهدهنده سرویسهای امنیتی

در میان کمپانیهایی که در زمینه تجهیزات امنیتی شبکه فعالیت میکنند، بدون شک فورتینت/ Fortinet را میتوان به عنوان یکی از قدرتمندترین کمپانیها نام برد که ارائه بالاترین میزان نوآوری و کارایی در سیستم امنیتی شبکه را با تسهیل زیرساختهای شبکه، به عنوان هدف خود مشخص نموده است. آنچه محصولات امنیتی فورتینت / Fortinet را محبوب و در عین حال منحصر به فرد میسازد، ترکیب پردازندههای امنیتی ASIC و سیستمعامل FortiOS است که همزمان با اینکه تأمین امنیت را تضمین می نماید، از قابلیت مقابله هوشمندانه با تهدیدات برخوردار بوده و بهطرز چشمگیری بهرهوری را افزایش میدهد ، در نتیجه قابلیت نظارت و کنترل بیشتر را همراه با سهولت مدیریت برای کاربران تجهیزات و سرویسهای امنیتی خود، فراهم می سازد .

خرید تجهیزات پیشرفته امنیتی Fortinet

شرکت Fortinet با ارائه محصولات متنوع و راهحلهای گوناگون، توانایی تلفیق محصولات و استفاده از فناوریهای جدید را برای کسب و کارها و دولتها ممکن میسازد و در عین حال امنیت بالایی برای آنها فراهم میکند. تنوع محصولات شرکت Fortinet این امکان را فراهم میکند که سازمانهای کوچک و نیز سازمانهای بزرگ مانند ISPها و بانکها ، ICP ها و سازمانهای پیچیده و گسترده با هزینه مناسب و بهترین کارایی از محصولات متنوع آن بهره بگیرند و امنیت لازم در شبکه سازمان خود ایجاد کنند.

پلتفرمهای حفاظت شبکه Fortinet با توجه به ایفای نقشهای مختلف در شبکه هر کدام برای محیطی خاص ، متناسب است:

- High Performance Firewalls فایروالهای عملکرد بالا مناسب برای دیتاسنتر

- NGFW فایروال نسل بعدی برای محیط های دانشگاهی

- UTM مدیریت یکپارچه تهدیدات برای شعب توزیع شده

فورتینت/ Fortinet بهترین راهکارهای امنیتی را با تولید و عرضه تجهیزات امنیتی متنوع و پرقدرت ارائه داده است که با بهکارگیری آنها میتوانید امنیت را در سطوح زیر تأمین نمایید:

- Data center security physical and virtual

- Network security

- Cloud security

- Secure wired and wireless access

- Infrastructure switching and routing security

- Content security

- Endpoint security

- Application Security

آغاز ارائه تجهیزات امنیتی فورتینت (Fortinet)

فورتیگیت (FortiGate) اولین تجهیز امنیتی کمپانی قدرتمند فورتینت (Fortinet) است که در سال 2002 به بازار معرفی شده است. مدیریت یکپارچه تهدید (UTM) از سوی این شرکت در سال 2004 به عنوان یک راهکار در مقابل تهدیدات شبکه عرضه شد.

مزایای فایروال نسل جدید فایروال فورتی نت

نسل جدید محصولات فورتی گیت فایروال که به NGFW شناخته شده می باشد در بحث امنیت پیشرفت قابل ملاحظه ای داشته و سیستم جلوگیری از نفوذ حرفهای بسیار زیادی برای گفتن دارد. هم چنین قابلیتهای کنترل حملات و سیستم جلوگیری از حملات آن، بسیار اصولی طراحی و اجرا شده است و البته باید به این موضوع دقت کنیم که برای جلوگیری از هکرها فقط بودن فایروال بهیچ وجه کفایت نمی کند و فاکتورهای بسیاری از جمله آنتی ویروس بهمراه بستن پورتهای usb و عدم امکان ارسال ایمیل از کامپیوتر تحت شبکه نیز از موارد مهم پیاده سازی امنیت شبکه می باشد.فورتی گیت رقبای زیادی دارد از CheckPoint گرفته تا فایروال های ضعیف تری نظیر pfsense و حتی ویندوز ولی چیزی که خیلی مشهود می باشد اینست که مدتهاست در جدول گاتنر این محصول جزء لیدرهای صنعت فایروال می باشد.

نمایندگی فروش فورتینت (Fortinet)

در میان فایروالهایی که فورتینت (Fortinet) طراحی و ارائه داده است، فورتیگیت (FortiGate) بدون شک سرآمد است که تجهیزات و تواناییهای مختص هر محیط را فراهم میکند و گستردهی وسیعی از امنیت نسل بعد و عملکردهای شبکه را ارائه میدهد. تجهیزات تکمیلی فورتیگیت بهمنظور افزایش توان یک زیرساختامنیتی End 2 End ساده و پایدار به کار گرفته میشود که موارد زیر را در زمینه امنیت شبکه در برمیگیرد:

- امنیت ابر

- امنیت دیتاسنتر (فیزیکی و مجازی)

- امنیت دسترسی (وایرلس و سیمی)

- امنیت زیرساخت (سوئیچ و روتینگ)

- امنیت محتوا

- امنیت نقطه پایانی

- امنیت اپلیکیشن

مأموریت فورتینت (Fortinet) در ارائه راهحل برای چالشهای امنیتی شبکه

شبکه در استراتژي هر سازمانی بسیار حائزاهمیت است و به همیندلیل برای دستیابی به اهداف سازمان، سرعت و امنیت شبکه میتواند نقشی بسیار اثرگذار داشته باشد. یک استراتژی امنیتی اثرگذار برای سراسر شبکه تعیین کننده میزان امینت سازمان یا مجموعه کسب و کاری شما است.

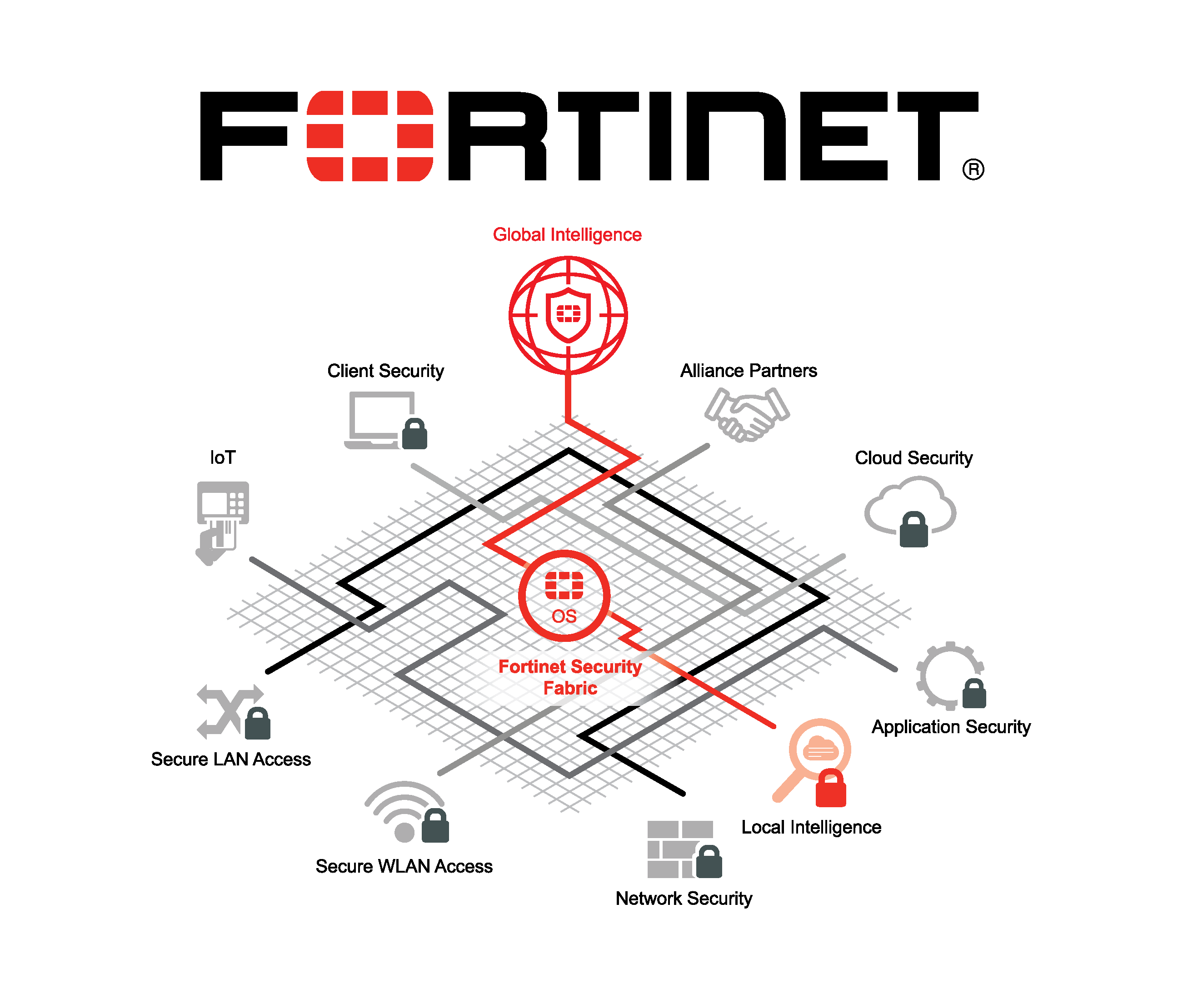

در این میان، هر روز شاهد رشد چشمگیر و قدرت فزاینده تهدیدات سایبری هستیم، از این رو لازم است استقلال و پیچیدگی شبکهها نیز مدام افزایش یابد. درصورتی یک لایه دفاعی مؤثر و توانمند خواهیم داشت که میان اطلاعات و امنیت در تمامی محیطها یکپارچگی به خوبی برقرار گردد و اشتراکگذاری دیتا و نظارت برآن امکانپذیر شود. به کمک تجهیزات فورتینت (Fortinet)، امکان کنترل، یکپارچهسازی و نیز سهولت در مدیریت امنیت در تمام سازمان از IoT به ابر فراهم میشود. به کمک تجهیزات فورتینت (Fortinet) می توان به امنیت در سطح گستردهای به شکل پویا دست یافت و امکان دسترسی به تطابق مدام افزایش مییابدو در عین حال امکان محافظت همزمان و یکپارچه از دیتا، کاربران و اپلیکیشنهایی که مابین IoT، تجهیزات هوشمند و نیز محیطهای کلود در سراسر شبکه منتقل میشوند را فراهم میسازد. به کمک فورتینت (Fortinet) تجهیزات حوزه امنیت محتوا و شبکه دربالاترین سطح عرضه میشود. تجهیزات امنیتی فوقالعادهای که فورتینت (Fortinet) معرفی میکند ترکیبی از پردازندههای امنیتی و سیستمعامل بصری است که هوش مقابله با تهدیدات نیز با آن جمع میشود و در نهایت میتواند برای سازمان شما، امنیت را تضمین کند، بهرهوری بینظیر فراهم سازد، و سهولت در مدیریت و نیز توانایی نظارت و کنترل بهتر را در اختیارتان قرار دهد.

نمایندگی فروش فورتینت (Fortinet)

تجهیزات فورتینت (Fortinet) که توسط کمپانی قدرتمند فورتینت (Fortinet) طراحی، تولید و به بازار معرفی شدهاست از سه قابلیت مهم برخوردارند که این تواناییها عبارتند از:

- گستردگی: پوششدهی تمام سطح حمله و اعمال امنیت به شبکه، نقاط نهایی، نقاط دسترسی و اپلیکیشنها

- پرقدرت بودن: بهکارگیری پردازندههای امنیتی بسیار قوی بهمنظور کاهش بار روی زیرساخت و تأمین امنیت جامع بدون اثرگذاری روی بهرهوری

- اتوماتیک بودن: پاسخگویی سریع بهتهدیدها و مبادله سریع هوش تهدیدی و همگامسازی عملیات از سوی تمامی عناصر

تجهیزات فورتینت (Fortinet) مانند یک چارچوب کاری هوشمند عمل میکنند که طراحی آنها به منظور ارائه امنیت مقیاسپذیر با آگاهی بالا، هوش عملی تهدید و نیز استانداردهای API صورت گرفته است. در حوزه امنیت، بالاترین تعداد گواهینامههای اثربخشی و بهرهوری در صنعت به تکنولوژيهای فورتینت (Fortinet) اختصاص داده شده است.

نمایندگی فروش فورتینت (Fortinet)

سیستمعامل فورتی

این سیستمعامل برای توانمندساختن پایه امنیتی بسیار کارآمد است و کنترل تواناییهای امنیتی و شبکه در تمامی عناصر امنیتی فورتینت (Fortinet) توسط یک سیستمعامل فراهم میگردد. همانطور که گفته شد تجهیزات امنیتی فورتینت (Fortinet) یک چارچوب کاری هوشمند هستند که مابین تجهیزات امنیتی در سازمان شما، اتصال برقرار میکند تا به یک امنیت اثرگذار، کارآمد و کامل دست یابید. به کمک سیستمعامل فورتی حفاظت و توانایی شما در مشاهده بهبود مییابد و ضمن کاهش هزینههای عملیاتی موجب صرفهجویی در زمان با بهکارگیری یک راهکار یکپارچه در فایروال سازمانی نسل بعد میگردد. به کمک این سیستمعامل توانمندسازی چشمانداز امنیتی فورتینت (Fortinet) برای بهبودبخشیدن حفاظت از IoT به Cloud مهیا میشود.

FortiOS آخرین نسخهی عرضه شده سیستمعامل امنیتی شبکهی فورتینت (Fortinet) است. FortiOS به تجهیزات فورتینت بهمنظور ارائه قابلیت نظارت و کنترل عمیق، بهرهوری بسیار پرقدرت و کارآمدی عملیات با هدف تشخیص و سرعت در برطرفسازی مشکلات امنیتی وسعت میبخشد.

منظور از گستردگی به کمک سیستمعامل فورتینت (FortiOS) فراهم شدن امکان مشاهده و کنترل از طریق تجهیزات فورتینت به شکل عمیقتر از IoT تا Cloud است. به کمک آن شاهد بهبود قابلیت مشاهده بیشتر قطعهبندیهستیم و مانع از منتشر شدن تهدیدها در طول شبکه میگردد.

وقتی از قدرتمندی حاصل از بهکارگیری سیستمعامل فورتی (FortiOS) صحبت میشود، منظور ارائه تجهیزات امنیتی مبتنی بر پردازنده و مجازی مبتنی بر ابر شتابیافته است به گونهای که بالاترین میزان محافظت در برابر تهدید بدون اثرگذاری روی بهرهوری حتی در زمان روشن بودن ثبت لاگ، فراهم میگردد.

سیستمعامل فورتی (FortiOS) از طریق بازرسی تجهیزات فورتینت (Fortinet) جدید عملیاتی کارآمدتر فراهم میسازد. مدیریت شبکه سازمانی شما، به کمک توصیهها و عملیات اتوماتیک، به اشتراگگذاشتن هوش تهدیدی محلی و سراسری و چشماندازهای جدید NOC، بهتر انجام میشود. سیستمعامل فورتی (FortiOS) از طریق یکپارچگی با مدیریت متمرکز فورتینت (Fortinet)، میتواند شبکهی پرقدرت مبتنی بر نرمافزار را فراهم سازد.

راهکارهای امنیتی فورتینت (Fortinet Solutions)

کمپانی قدرتمند فورتینت (Fortinet) تجهیزات سختافزاری و نرمافزاری امنیتی را در سالهای اخیر به بازار عرضه کرده است و از طریق نمایندگیهای خود در سراسر جهان در اختیار کاربران قرار داده است. این راهکارها در چهار گروه اصلی و زیرگروههای فرعی به شرح زیر طراحی، تولید و معرفی شدهاند:

- فایروال سازمانی (Enterprise Firewall)

- فورتیگیت (FortiGate)

- فایروال نسل بعدی (Next-Generation FW)

- فایروال مرکزداده (Data Center FW)

- فایروال تقسیمبندی داخلی (Internal Segmentation FW)

- Secure SD-WAN

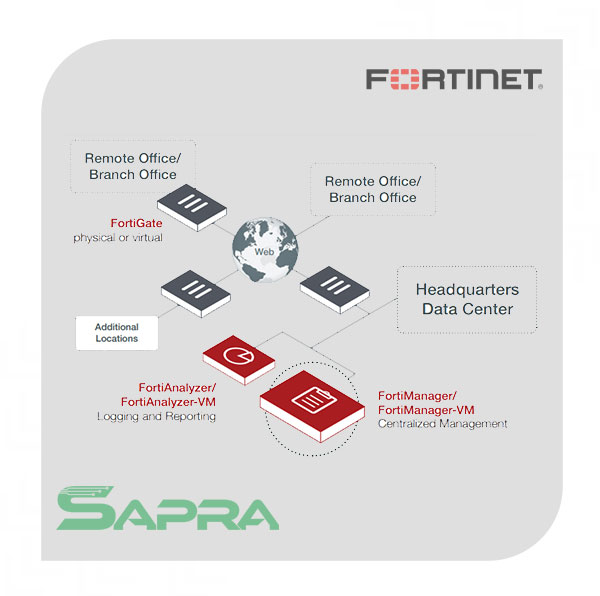

- فورتیمنیجر (FortiManager)

- فورتیآنالایزر (FortiAnalyzer)

- سرویسهای فورتیگارد (FortiGuard Services)

- امنیت ابر

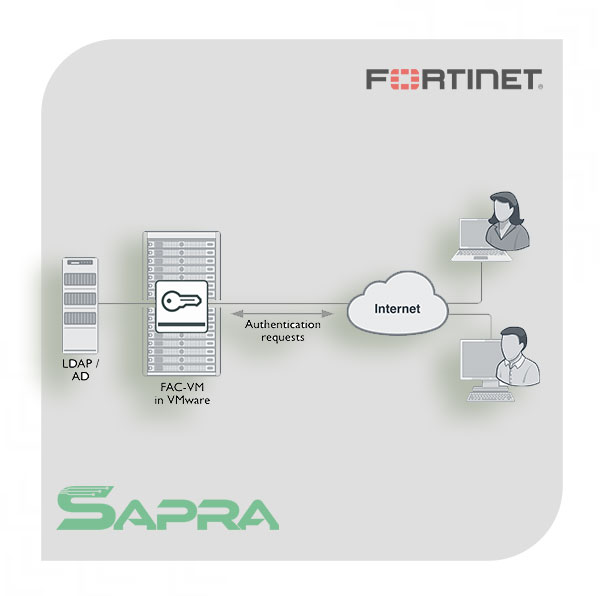

- FortiGate VM (Virtual FW)

- FortiGate VMX (SDN Virtual FW)

- FortiGate VM for public Cloud

- AWS

- Microsoft Azure

- Googe Cloud

- OpenStack-based

- FortiHypervisor

- FortiCASB

- FortiGuard Services

- حفاظت از تهدید پیشرفته (Advanced Threat Protection)

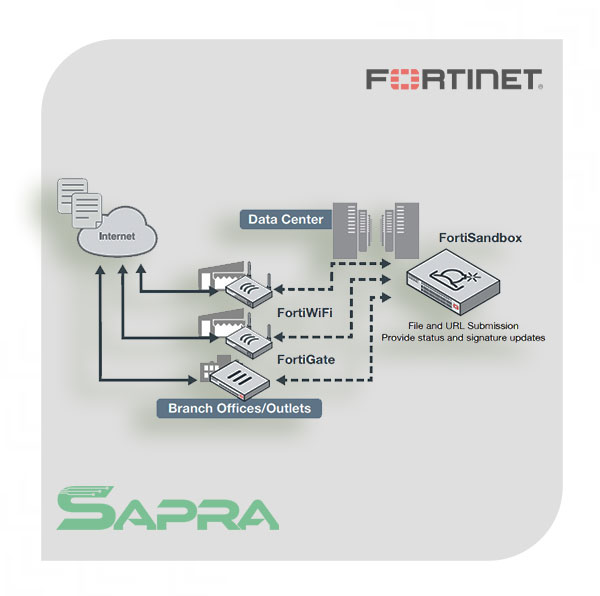

- فورتیسندباکس (FortiSandbox)

- فورتیمیل (FortiMail)

- فورتیوب (FortiWeb)

- فورتیکلاینت (FortiClient)

- فورتیکلود سندباکسینگ (FortiCloud Sandboxing)

- سرویسهای فورتیگارد (FortiGuard Services)

- امنیت برنامههای کاربردی

- فورتیوب (FortiWeb)

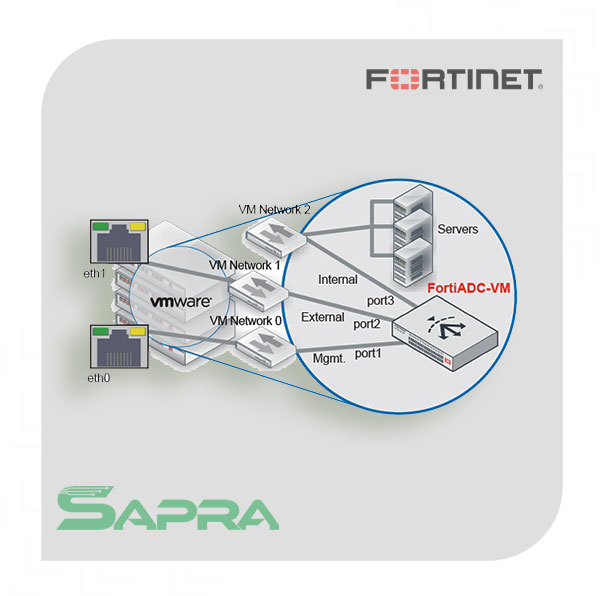

- فورتیایدیسی (FortiADC)

- FortiDDoS

- فورتیون (FortiWAN)

- فورتیکش (FortiCache)

- سرویسهای فورتیگارد (FortiGuard Services)

ساپراصنعت علاوه بر تأمین و فروش تجهیزات فورتینت (Fortinet) به عنوان نماینده فروش فورتینت (Fortinet) در زمینه نصب، پشتیبانی و نگهداری این تجهیزات نیز همراه مشتریان است. نمایندگی فروش فورتینت (Fortinet) به طور مستمر و همواره به مشتریان در ساخت پیشرفتهترین شبکههای سازمانی و حفظ امنیت آن یاری میدهد. هدف ما جلب اعتماد مشتریان عزیز است که بتوانند با اطمینان خاطر شبکه سازمانی خود را مدیریت کنند و امنیت آن را تأمین نمایند. ما در ساپراصنعت به عنوان نماینده فروش فورتینت (Fortinet) توان خود را به کار میبندیم تا به مشتریان خود برای ساخت شبکه پیشرفته با ارائه راهکارهای مؤثر و قابل گسترش کمک کنیم. تنوع و جامع بودن تجهیزات امنیتی فورتینت (Fortinet) برای نماینده فروش فورتینت (Fortinet) این امکان را فراهم کرده است که به مشتریان در ساخت شبکه ایمن و قدرتمند یاری برساند.

ساپراصنعت، در ارتباط با فروش تمامی تجهیزات سختافزاری فورتینت (Fortinet) و نیز ارائه خدمات در زمینه نصب، نگهداری و پشتیبانی این تجهیزات سالهای زیادی به فعالیت در این عرصه مشغول است و این تجربه روزافزون در کنار بهکارگیری تیم فروش و تیم فنی مجرب و آموزشدیده به ما به عنوان نماینده فروش فورتینت (Fortinet) این اطمینان را می دهد که از ابتدای مسیر همگام با مشتریان خود پیش برویم وبرای سازمانها شبکهای امن و کارآمد بسازیم تا تمرکز آنها با خاطری آسوده روی تولید محصول یا خدمت و خلق ارزش تجاری خود باشد.

برای خرید تجهیزات و سرویسهای امنیتی فورتینت (Fortinet)، اطلاع از قیمتها، دریافت مشاوره و پاسخ سؤالات خود میتوانید با کارشناسان فروش در نمایندگی فروش فورتینت (Fortinet)، ساپراصنعت، تماس بگیرید.